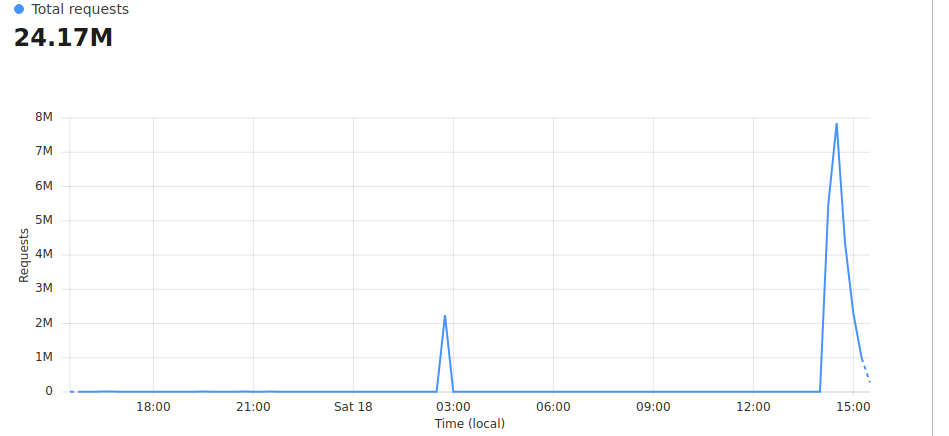

Il CTO di Tether Paolo Ardoino ha confermato che il sito web dell'emittente stablecoin tether.io è attualmente ancora vittima di un attacco DDOS. Sabato 18 giugno il numero di richieste al sito è aumentato da 2.000 a 8.000.000 ogni cinque minuti.

Arduino ha confermato che "l'attacco è ora mitigato" ma mantiene abilitata la modalità "Siamo sotto attacco" per evitare ulteriori rischi. Secondo il CTO di Tether, il passaggio di sicurezza aggiuntivo non influirà sullo spoofing di stablecoin.

Non perdere: I migliori agenti di cambio (broker) in Europa e il miglior broker in Repubblica Ceca nel 2022

Le menti dell'attacco DDOS hanno chiesto un riscatto

USDT, la stablecoin più capitalizzata, è stata oggetto di un attacco DDOS (Distributed Denial of Service). Secondo parole del direttore tecnologico Paolo Ardonia al nQuesta non è la prima volta che l'azienda viene attaccata da questi hacker.

Lo ha detto il CEO di Tether hanno sollevato una richiesta di riscatto attaccanti la mattina del 18 giugno. La decisione dell'azienda di non conformarsi ha portato a un massiccio attacco DDOS.

Un attacco DDOS è un afflusso improvviso di traffico artificiale progettato per paralizzare il server di un sito Web e renderlo inaccessibile ai visitatori reali. Se il server riceve più richieste di quante ne possa gestire, rallenterà o andrà in crash in modo che nessuno possa caricare la tua pagina.

“Questa mattina, Tether ha ricevuto una richiesta di riscatto per evitare DDOS di massa. L'hanno già provato una volta. In un giorno normale, abbiamo circa 2k richieste/5min. L'attacco ci ha portato a 8 milioni di richieste/5 minuti.

Infine, ha aggiunto che Tether non ha subito perdite nell'attacco. Non sono state fornite ulteriori informazioni sull'attacco.

In modalità attacco

"Siamo in modalità attacco" è una funzionalità del servizio di gestione DNS di Cloudflare che protegge i siti Web dagli attacchi DDOS costringendo gli utenti a compiere un ulteriore passaggio per accedere al sito Web. Per gli utenti umani che visualizzano il sito tramite un browser Web standard, ciò si traduce in un ritardo di diversi secondi mentre il browser completa la sfida javascript.

Se il browser non riesce a completare la richiesta, all'utente potrebbe essere richiesto di completare un'immagine captcha per raggiungere la pagina web. Questi metodi falliranno sulla richiesta di sfida e verranno quindi espulsi prima ancora che raggiungano il server.

Tuttavia, gli attacchi DDOS vengono spesso effettuati utilizzando server remoti che effettuano richieste al sito Web al di fuori del browser. Qui, Cloudflare gestisce tutta la domanda in eccesso, lasciando il sito Web libero di eseguire le attività come al solito.

Successivamente Paolo Ardonio ha twittato: "Sarà un weekend lungo".

Potrebbe interessarti: Prestiti in criptovaluta e i migliori conti di risparmio in criptovaluta nel 2022